Tout ce qu'il faut, rien de superflu

Six pages, chacune avec un rôle précis. Pas besoin de formation pour s'en servir.

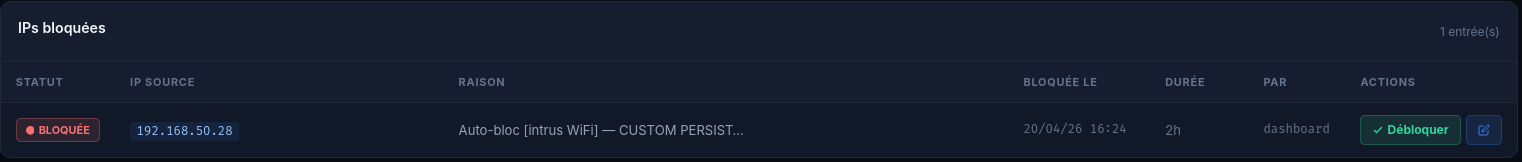

Tableau de bord principal

La situation sécurité de l'infrastructure en un coup d'oeil. Les données se rafraîchissent toutes les 30 secondes via WebSocket, sans aucune action.

- 4 compteurs temps réel : alertes critiques, élevées, agents connectés, total 24h

- Timeline horaire et heatmap sur 7 jours

- Répartition Suricata / Wazuh par source

- Top 10 adresses IP suspectes avec blocage en un clic

- État actif / inactif des agents Wazuh

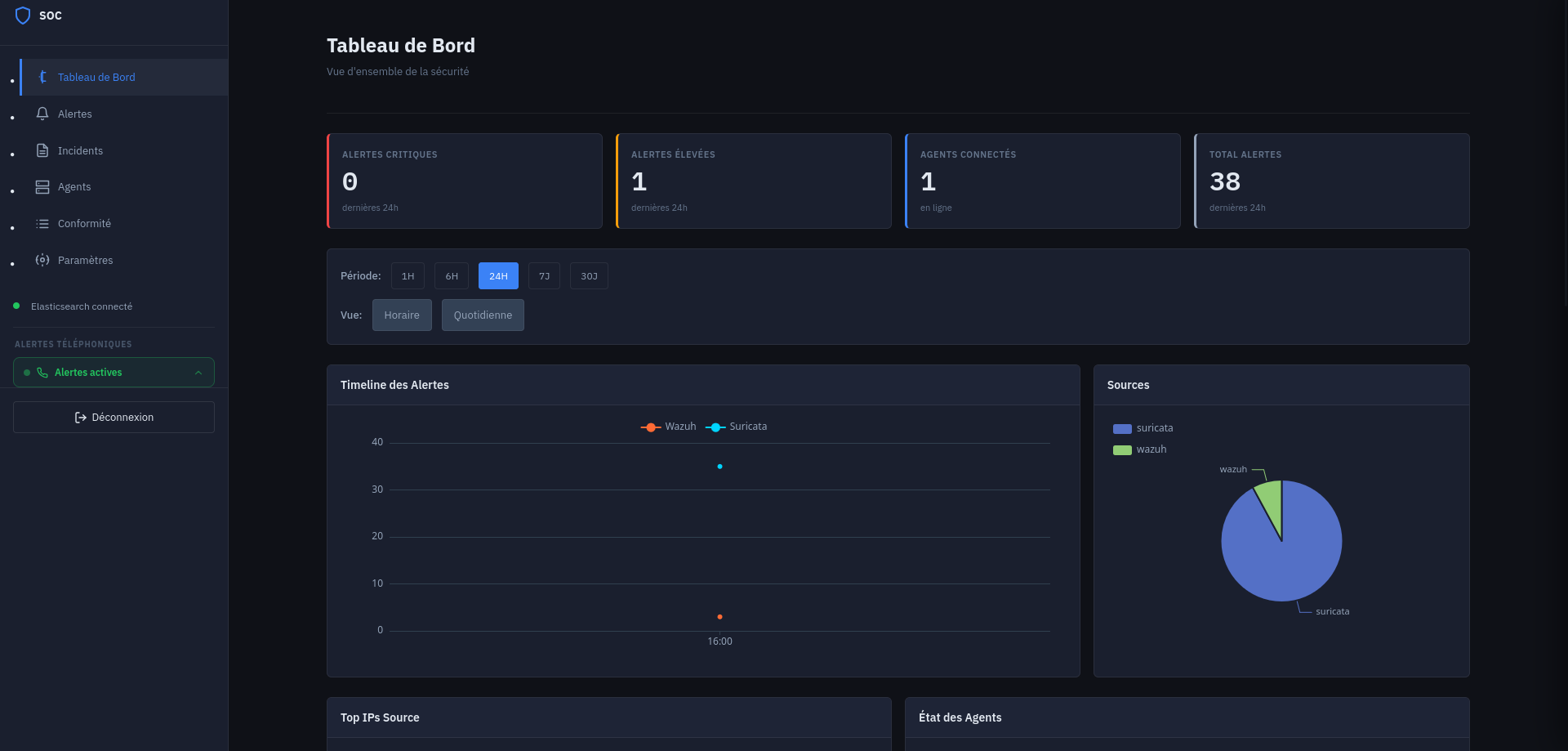

Toutes les alertes, filtrées et classées

L'historique complet des événements détectés par Suricata et Wazuh. Chaque alerte est automatiquement mappée vers le framework MITRE ATT&CK.

- Filtres par sévérité, source et période

- Recherche plein texte par IP ou signature

- Badge MITRE ATT&CK sur chaque alerte

- Déduplication SHA1 — une attaque = un seul événement

- Blocage IP directement depuis le tableau

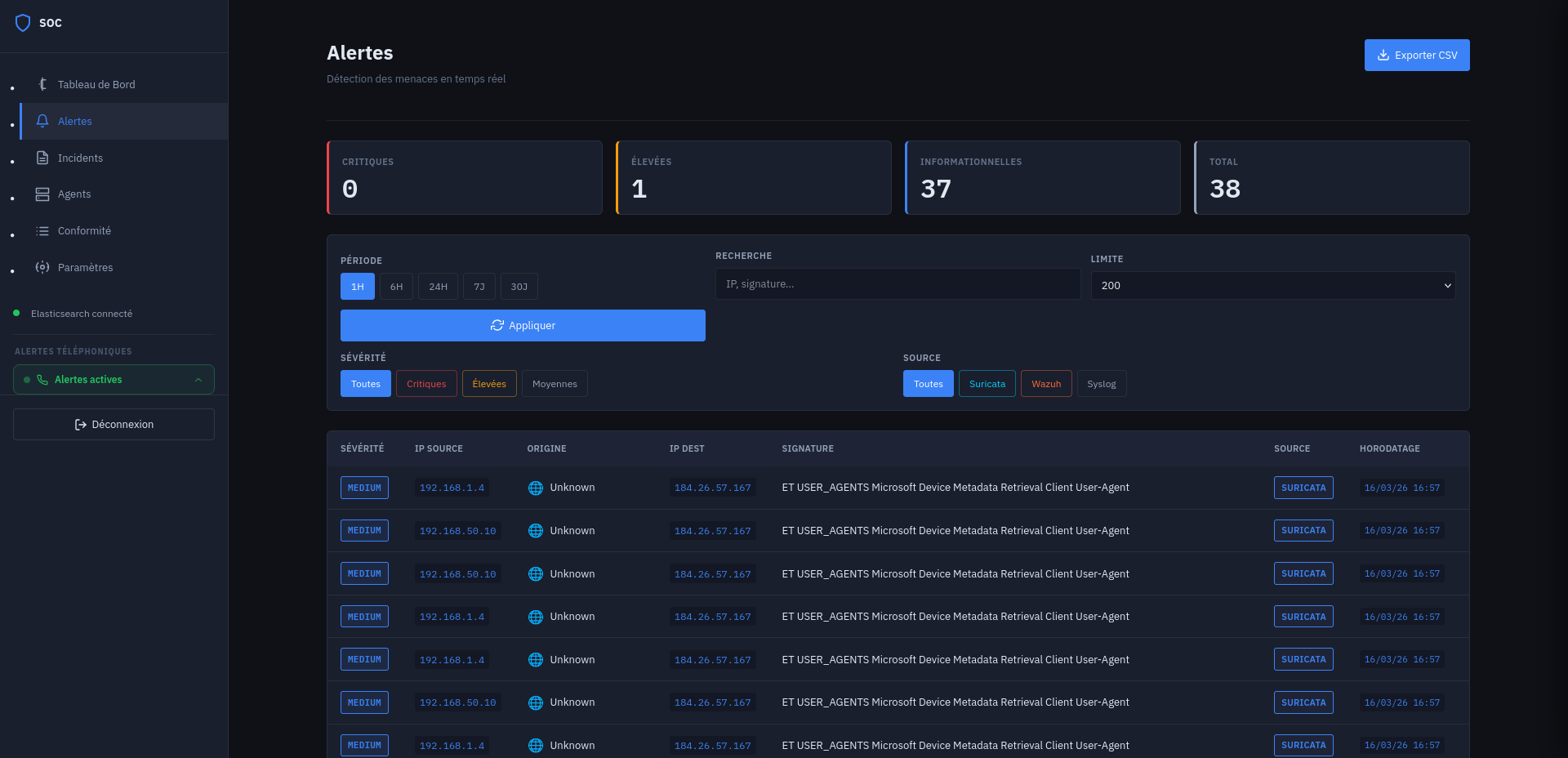

Du détecté au clôturé

Chaque alerte CRITICAL crée automatiquement un incident. L'opérateur documente ses actions et génère le rapport PDF depuis l'interface, sans quitter le dashboard.

- Création automatique par le daemon à chaque alerte CRITICAL

- 4 états : Détecté, En cours, Résolu, Clôturé

- Chaque transition est horodatée — journal d'audit complet

- Rapport PDF généré par ReportLab

- Envoi automatique par email SMTP à la clôture

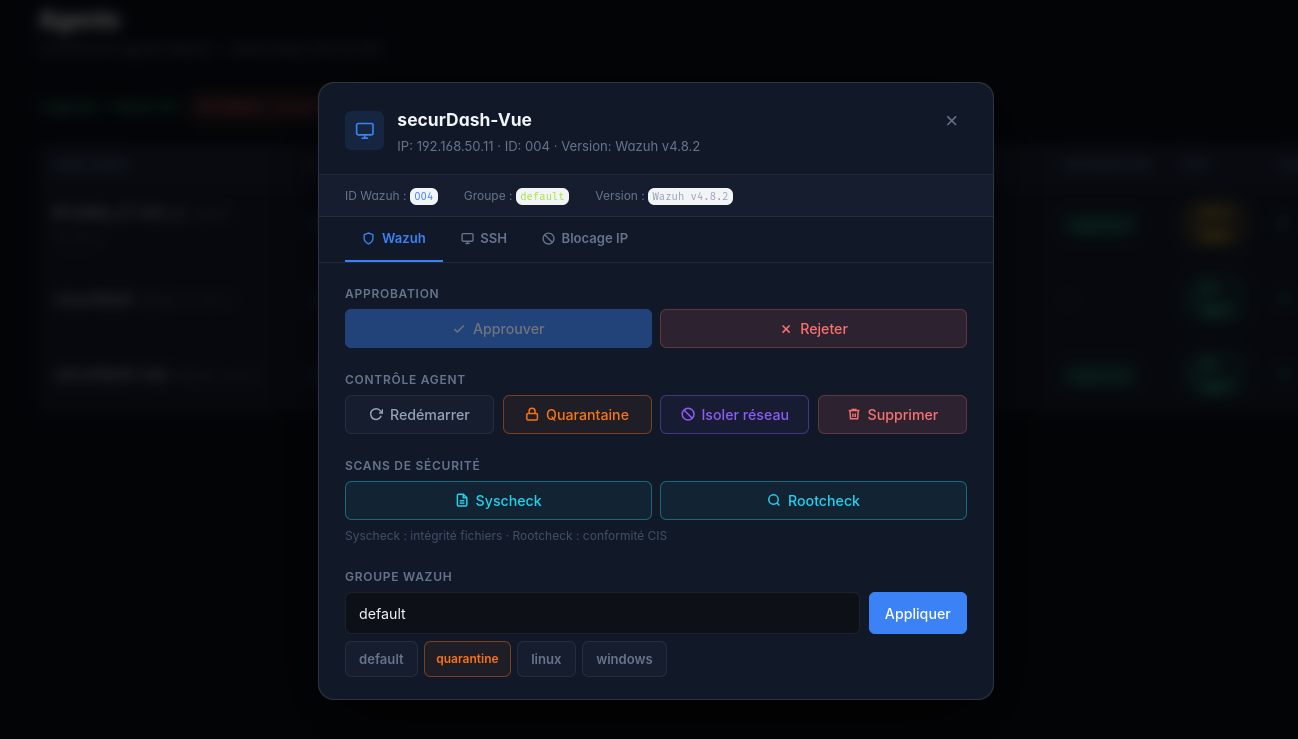

Visibilité sur chaque machine

La page agents interroge l'API REST Wazuh en temps réel (port 55000). Chaque machine surveillée affiche son statut, son OS et son historique d'alertes.

- Statut actif / inactif avec date du dernier contact

- Compteur d'alertes par agent sur les 24 dernières heures

- Actions : redémarrer, quarantaine, isoler réseau

- Scans Syscheck et Rootcheck depuis l'interface

- Changement de groupe Wazuh en un clic

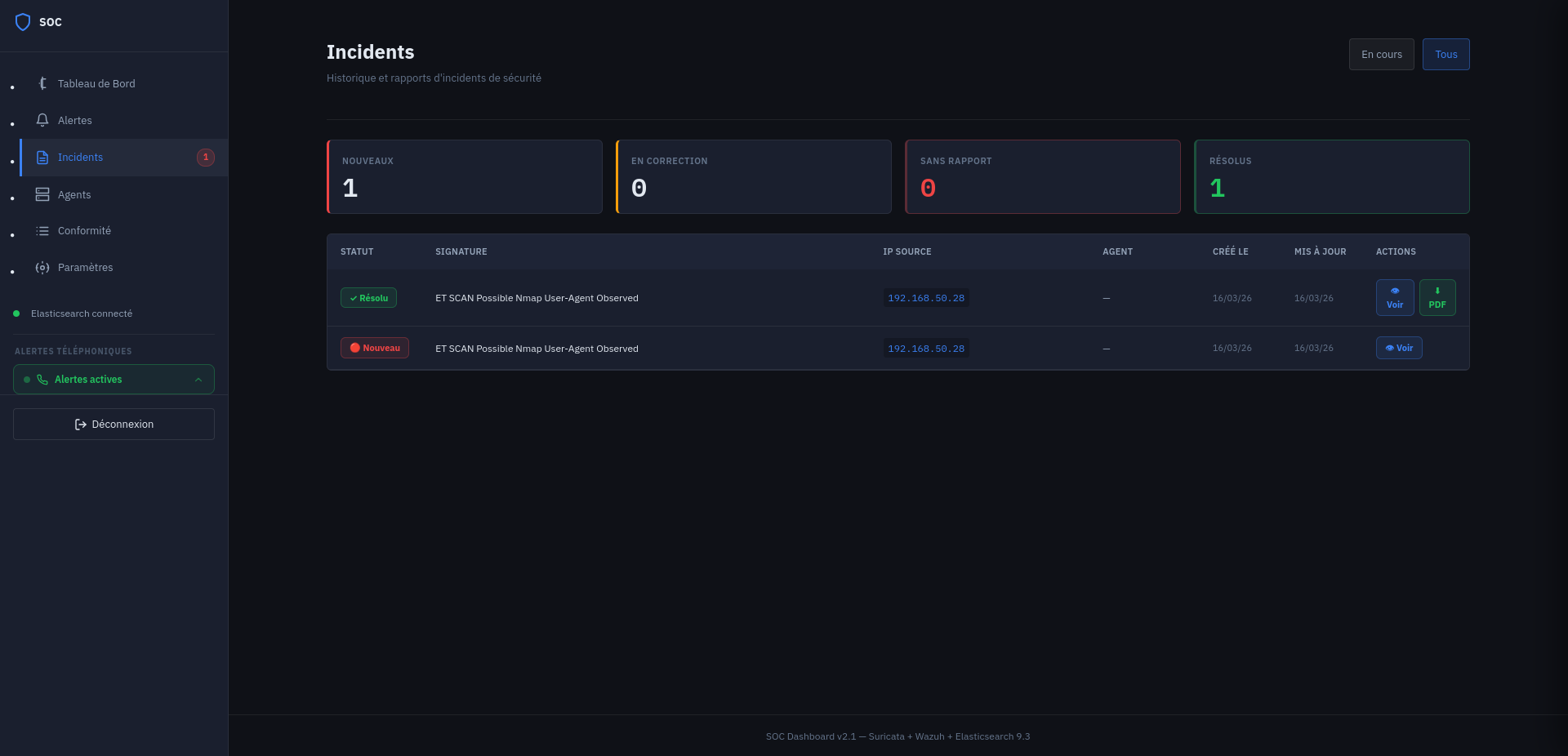

Les IP malveillantes isolées en moins de 90 secondes

Quand une alerte CRITICAL est confirmée, le daemon applique quatre règles iptables simultanément. L'adresse IP est coupée de tout le réseau — elle ne peut plus rien atteindre ni être atteinte.

- IP WiFi et LAN bloquées 120 minutes, IP externes 60 minutes

- Whitelist permanente : passerelle, DNS, serveur SOC

- Déblocage manuel depuis la page Blocklist

- Historique complet : raison, durée, date, opérateur

- Synchronisation iptables vérifiable en un clic