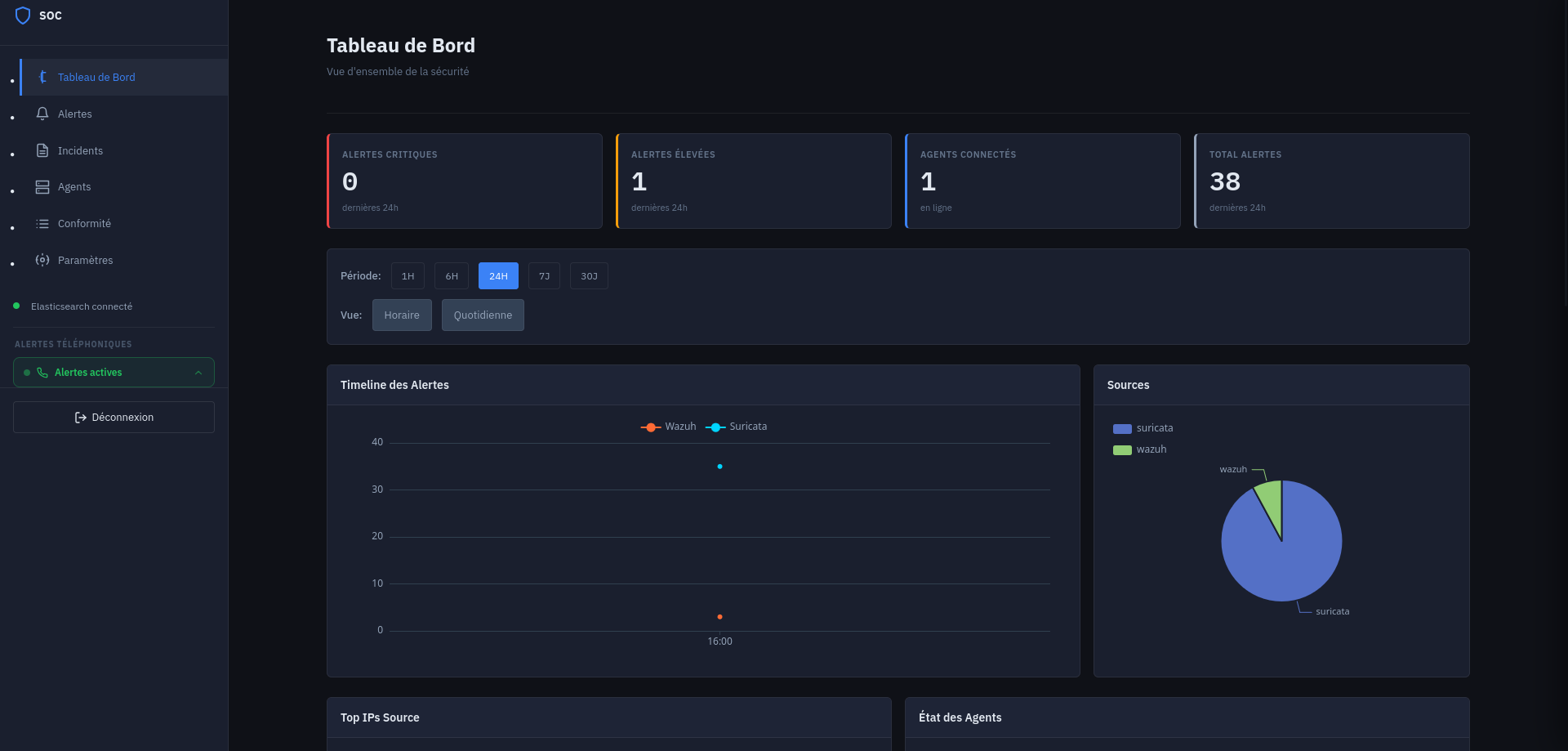

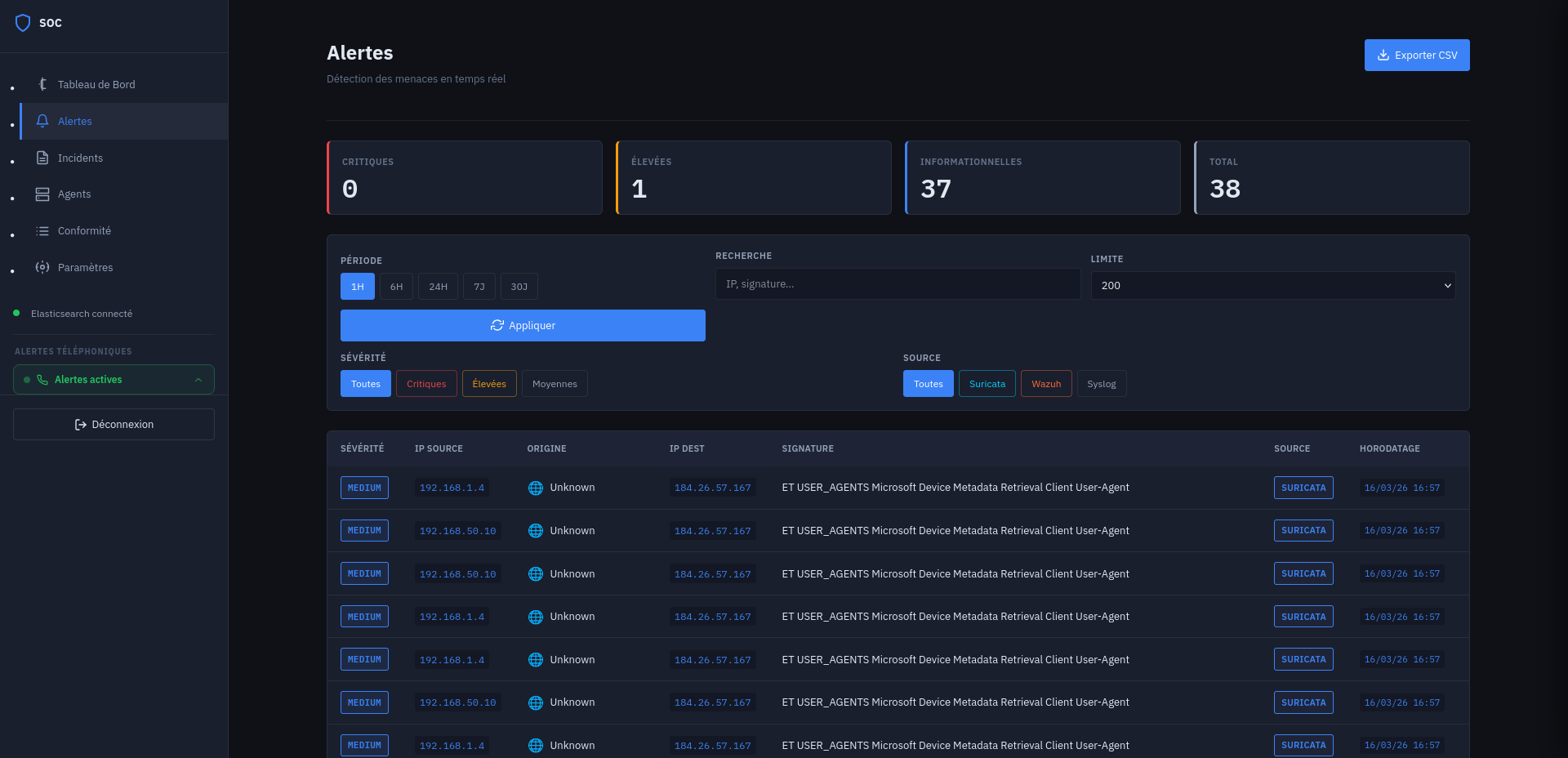

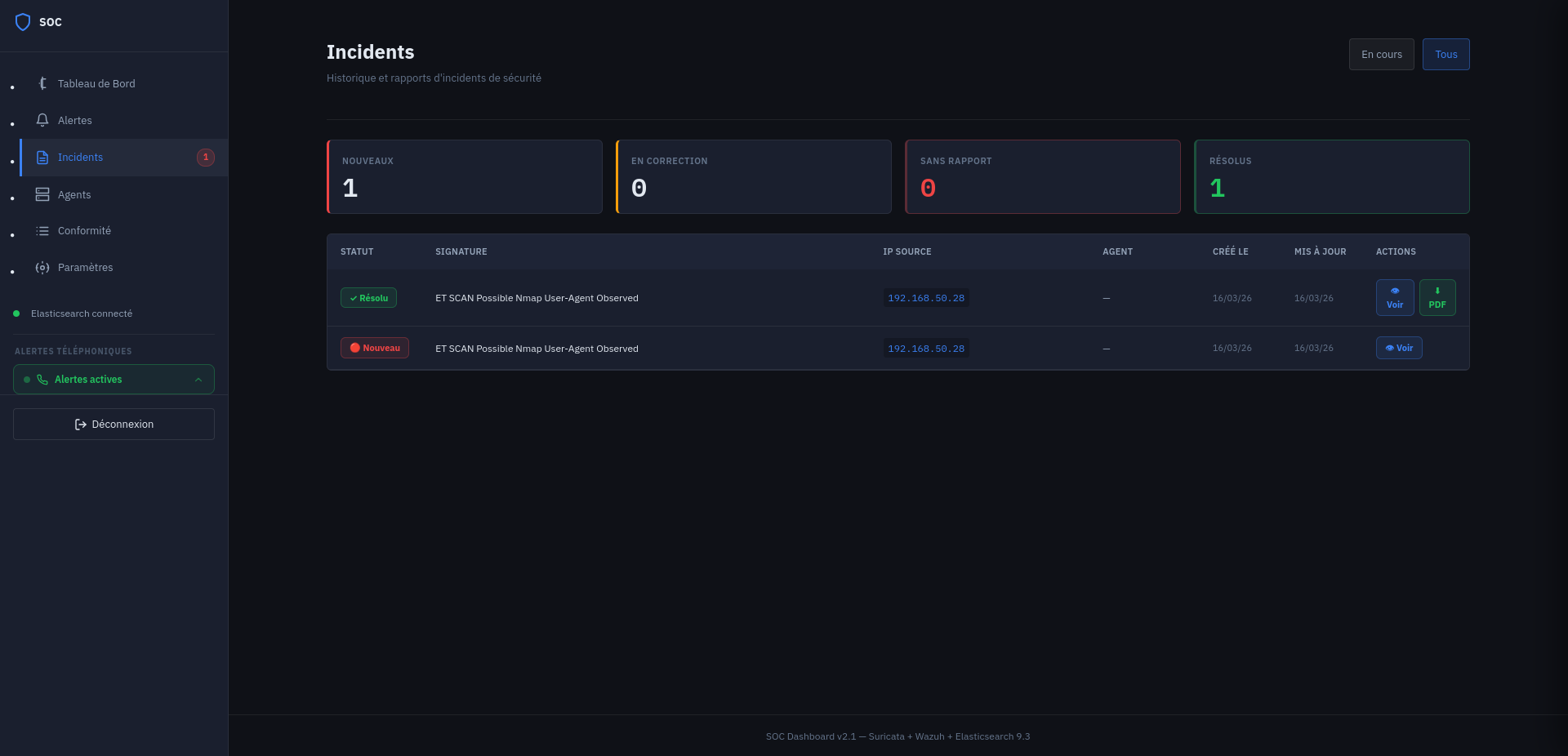

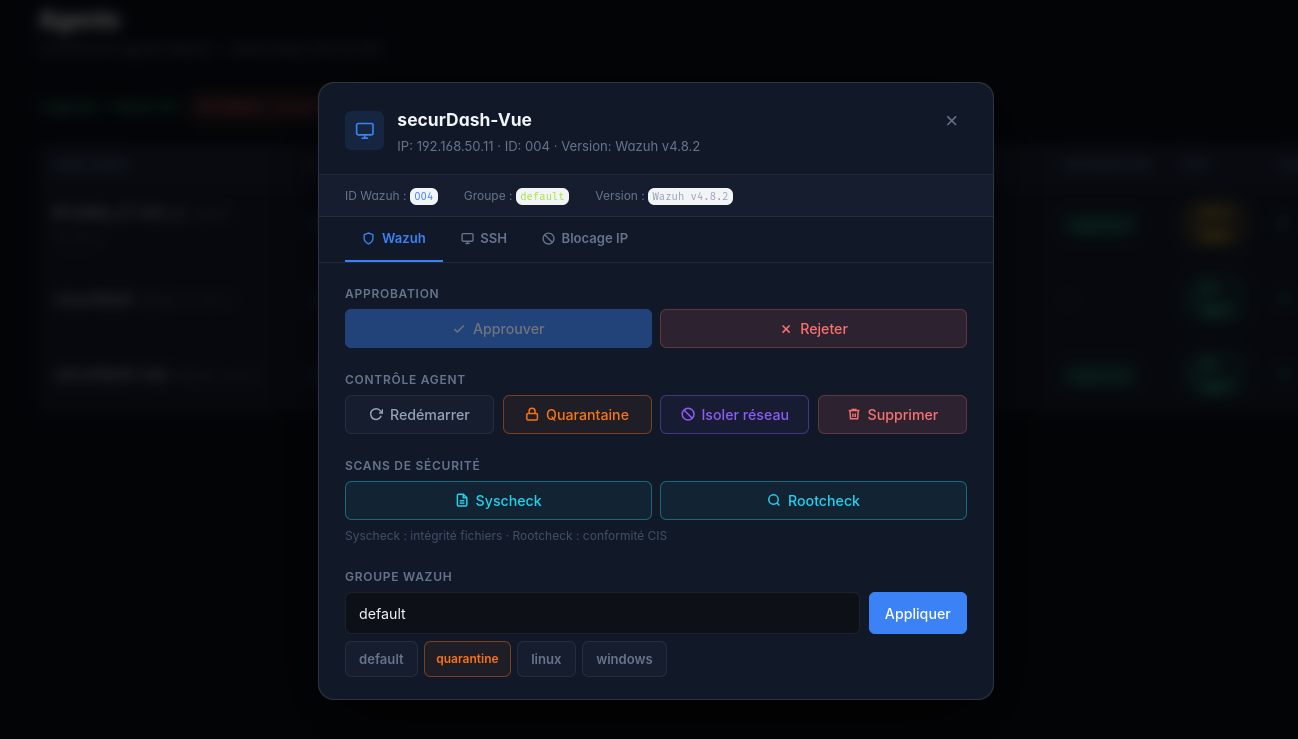

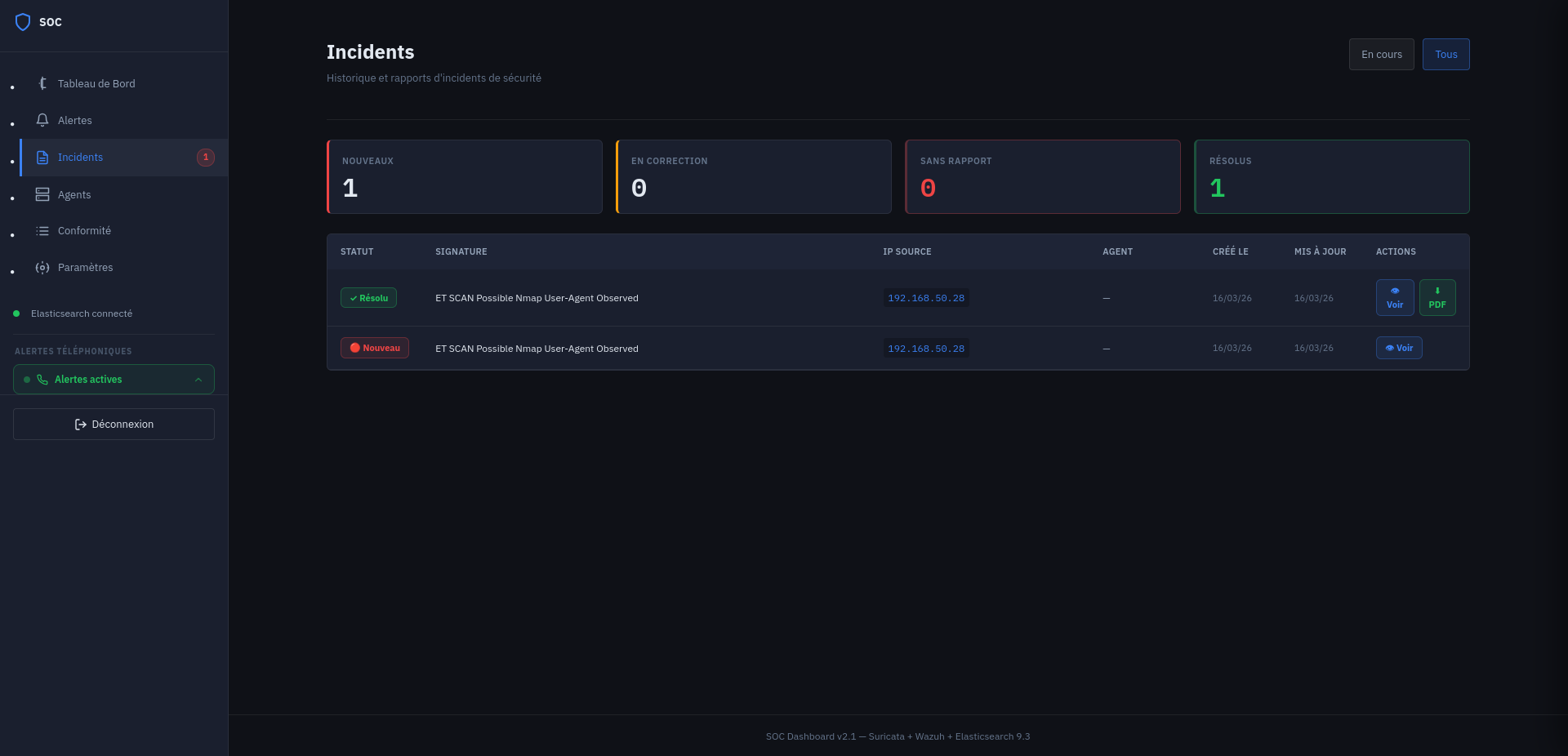

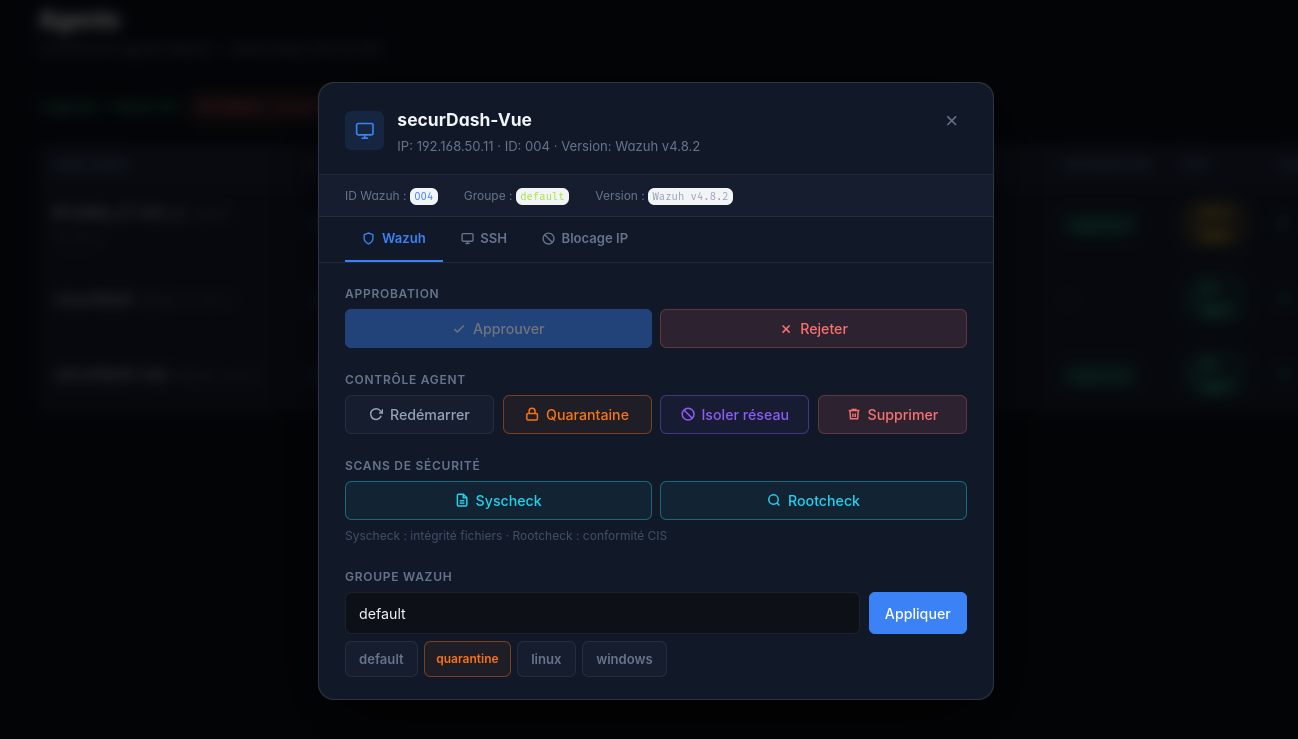

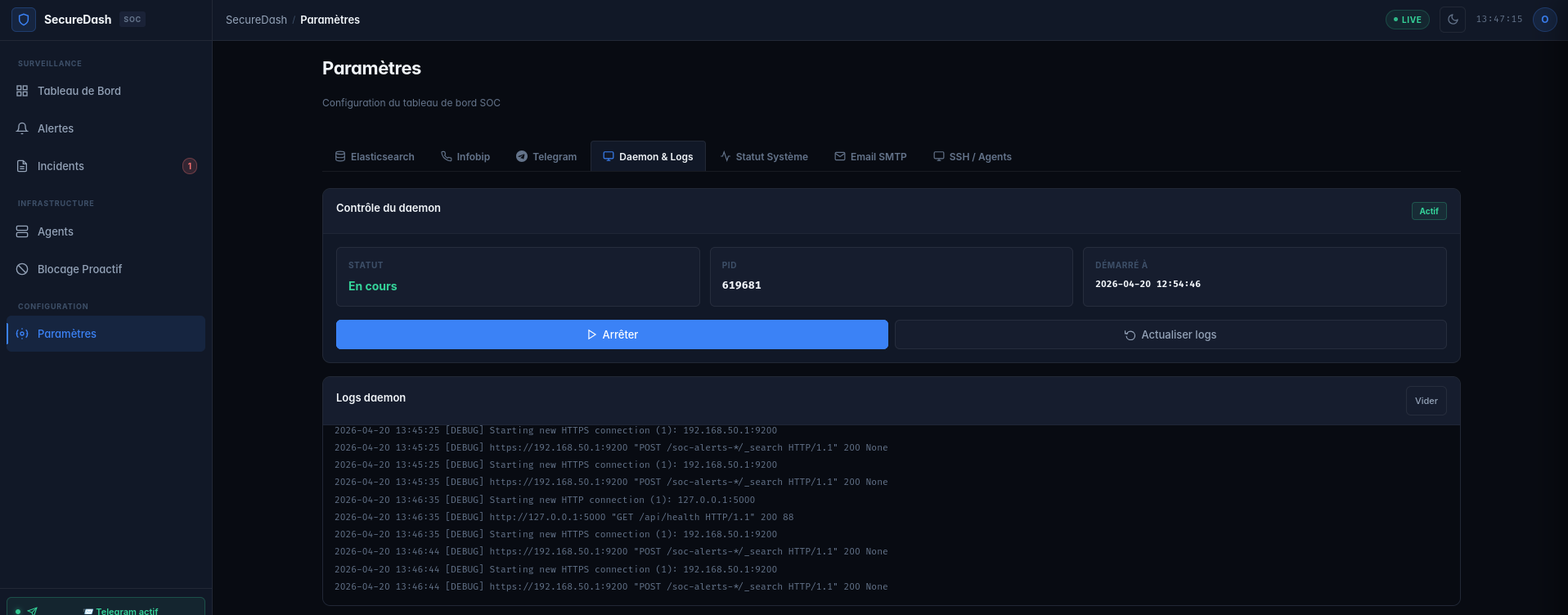

Les six pages du dashboard

Cliquez sur une capture pour l'agrandir.

Walkthrough complet — de la réception d'une alerte jusqu'à la clôture documentée de l'incident.

Durée : 7:54 minutes

Cliquez sur une capture pour l'agrandir.

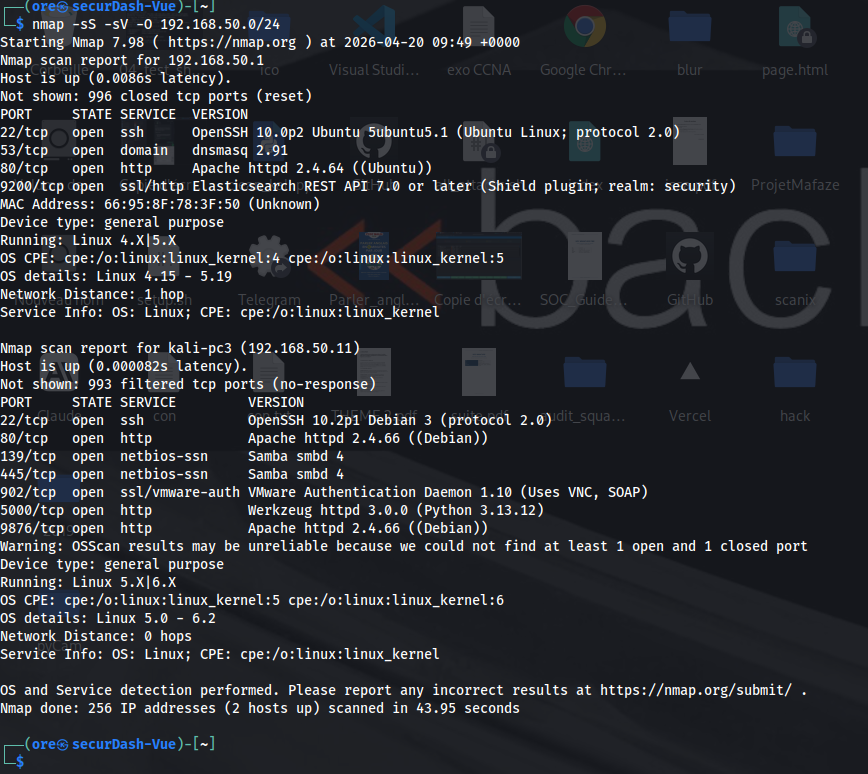

Exécutées sur le réseau WiFi SOC-LAB-PME (192.168.50.0/24) depuis une machine Kali Linux (192.168.50.28).

Scan SYN furtif sur l'ensemble du sous-réseau. Règle CUSTOM SCAN Nmap (SID 9000001) déclenchée en moins de 5 secondes.

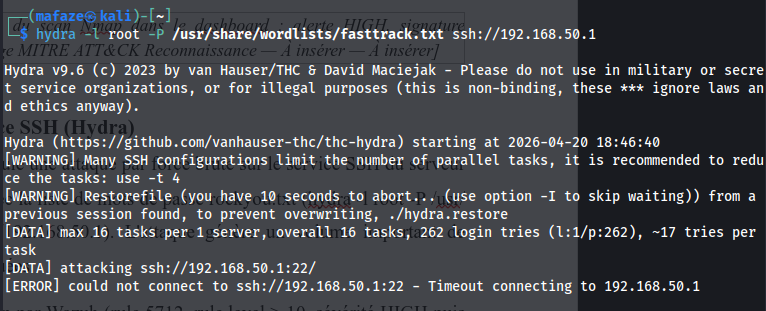

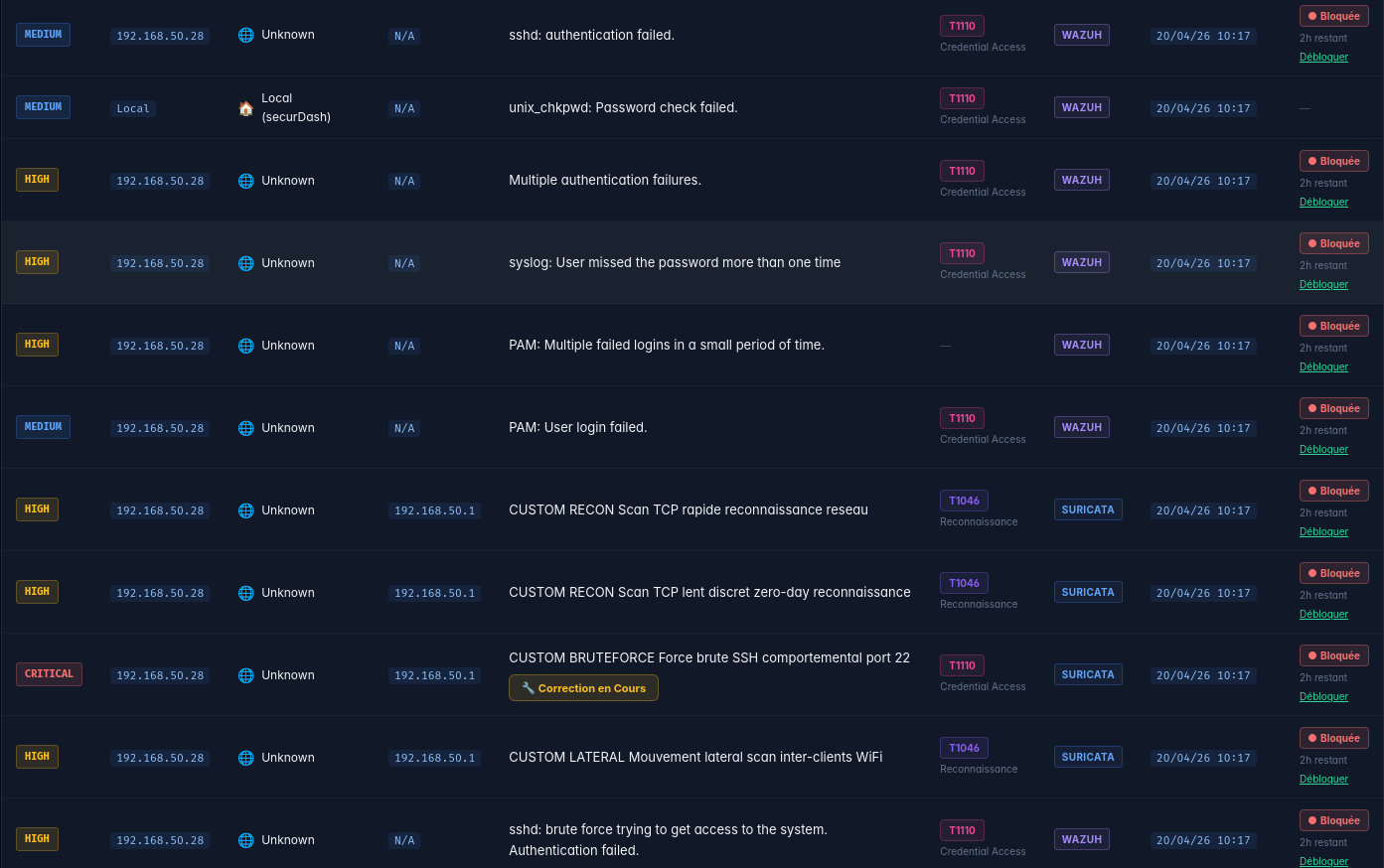

Hydra avec rockyou.txt sur le port 22. Double détection Wazuh + Suricata. Blocage IP automatique après 30 tentatives.

Payload Meterpreter reverse TCP port 4444. Règle CUSTOM C2 REVERSE SHELL inter-WiFi (SID 9000038) en 3 secondes.

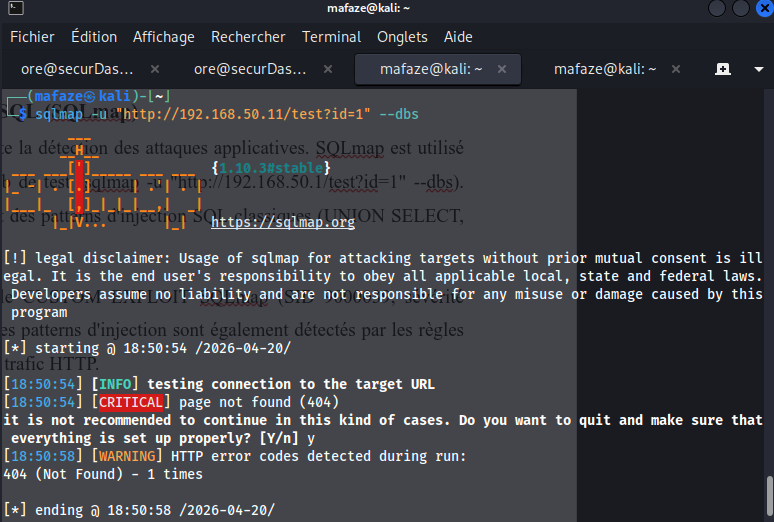

SQLmap sur application web de test. Règle CUSTOM EXPLOIT SQLmap (SID 9000028) et règles ET WEB_SERVER actives sur le trafic HTTP.

Un scénario continu, de la connexion au dashboard jusqu'à la clôture documentée.

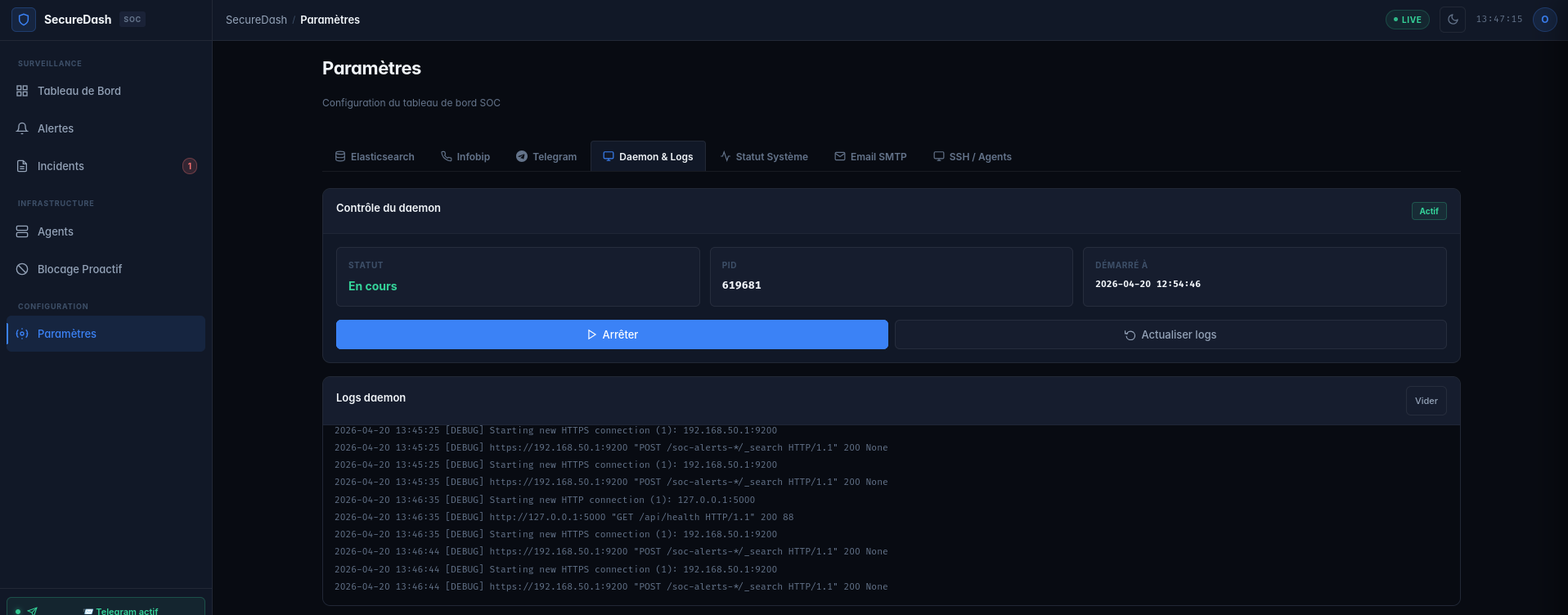

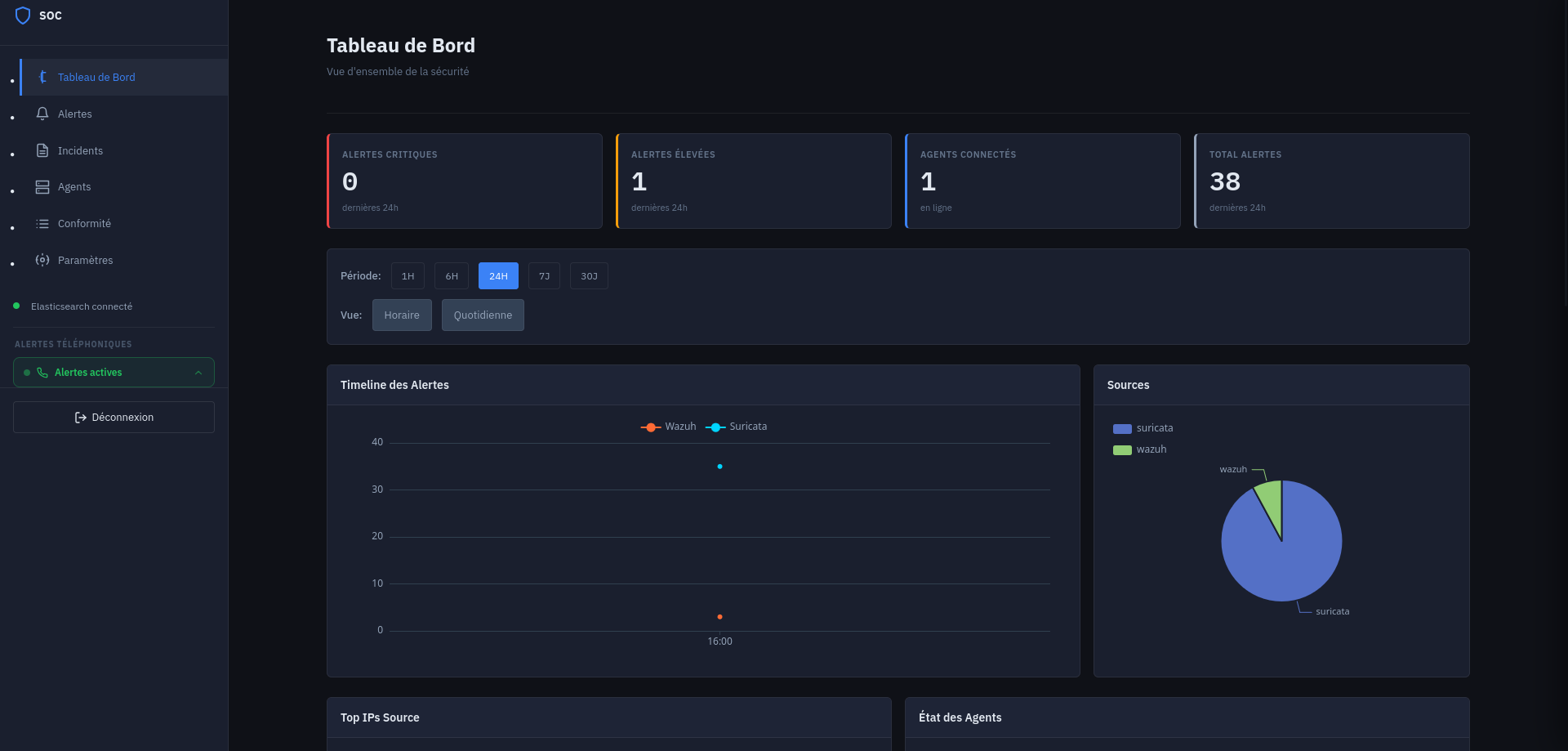

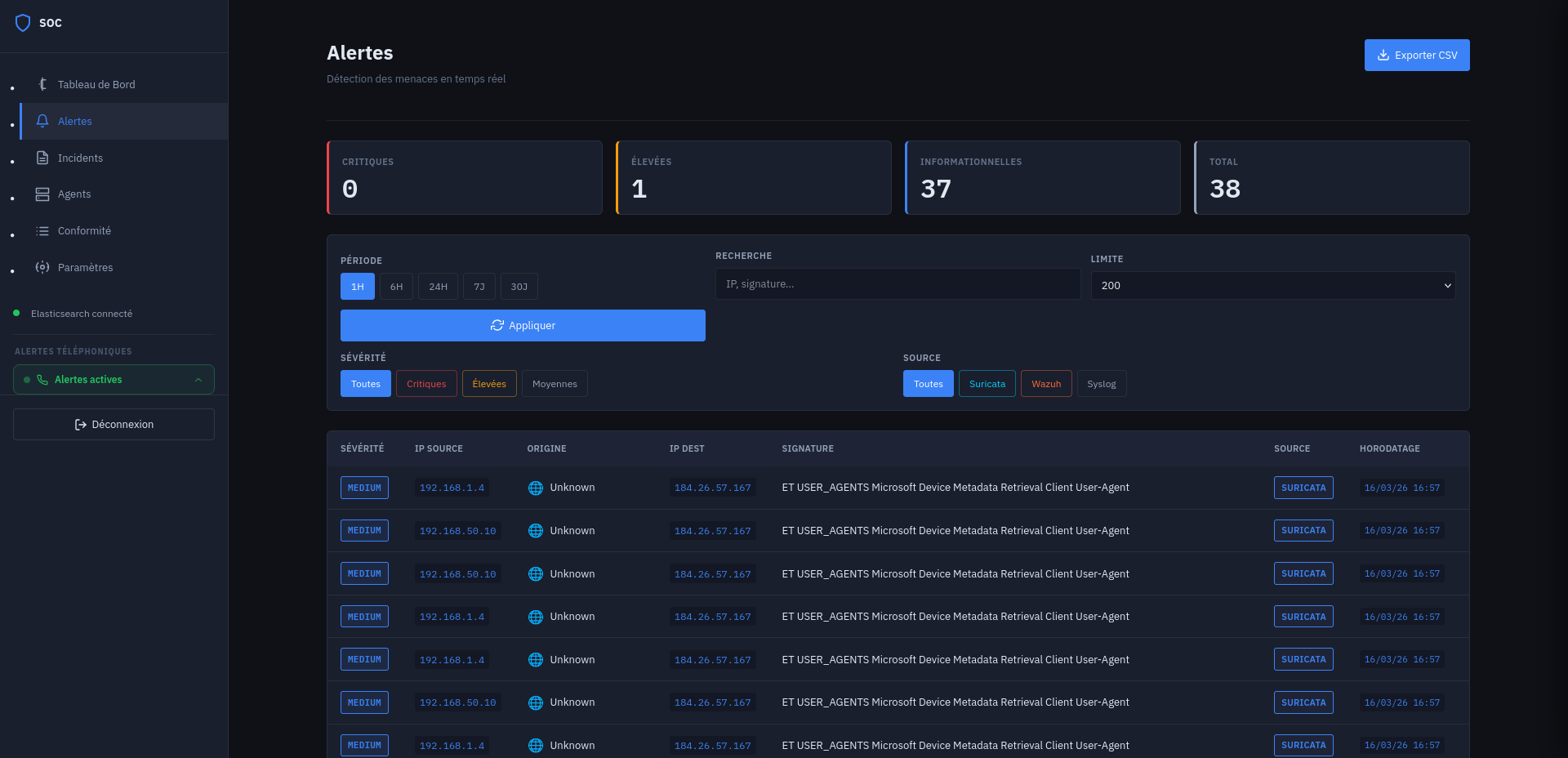

Authentification JWT, vue d'ensemble des alertes actives et état des agents Wazuh en temps réel.

Scan Nmap puis brute force SSH depuis la machine attaquante sur le réseau SOC-LAB-PME.

L'alerte remonte via WebSocket. Niveau CRITICAL — le daemon bloque l'IP via iptables et déclenche l'appel Infobip TTS.

Message structuré avec signature, IP source, localisation GeoIP, nom de l'agent et horodatage Cotonou (UTC+1).

L'incident créé automatiquement passe en "En cours". Documentation des actions, cause racine identifiée.

ReportLab génère le rapport complet. L'incident passe en "Clôturé" — le PDF est envoyé par email SMTP.

Réseau WiFi SOC-LAB-PME — 192.168.50.0/24. Tout le trafic transite par Suricata sur l'interface wlx00e0248ffac8 sans port mirroring.

Tout ce que vous avez vu est documenté dans le mémoire de soutenance. Demande sur le site principal.